Chronique de l’affaire des pirates « Drift » : comment des pirates nord-coréens ont infiltré pendant 6 mois et ont orchestré le plus grand piratage DeFi du printemps 2026

Drift subit une infiltration par un groupe nord-coréen depuis plus de six mois, dérobant environ 280 millions de dollars d’actifs en utilisant l’ingénierie sociale et les Durable Nonce, portant un coup dur à la confiance et à la sécurité de la DeFi.

Un montage minutieux qui s’étend sur plus de six mois : d’une poignée de main lors d’une réunion à une affaire de 280 millions

Le 1er avril, alors que la date aurait dû être synonyme de farces, la plateforme d’échanges à contrats durables phare de l’écosystème Solana, Drift Protocol, a subi un revers catastrophique. Cette attaque a entraîné en seulement 10 secondes la disparition pure et simple d’environ 280 à 286 millions de dollars d’actifs utilisateurs, établissant le plus important record d’attaque informatique par la DeFi depuis 2026.

- Actualité connexe : La plateforme DeFi Drift a été piratée le jour de poisson d’avril ! Le hacker a vidé 270 millions de dollars d’actifs, la clé de l’administrateur devient une faille

Selon le rapport d’enquête publié ultérieurement par l’équipe Drift, l’incident est né d’une « action de renseignement structurée », préparée depuis plus de 6 mois, disposant d’un arrière-plan de niveau étatique. Les investigations préliminaires indiquent que cette action est fortement liée à l’organisation de menace nord-coréenne UNC4736 (aussi appelée AppleJeus ou Citrine Sleet), qui avait lancé en octobre 2024 une attaque de 50 millions de dollars contre Radiant Capital. L’opération d’infiltration visant Drift a ignoré la recherche classique de vulnérabilités dans le code : elle a plutôt reposé sur une manipulation humaine d’une précision extrêmement élevée, contournant les multiples protections des audits de code et des portefeuilles matériels.

Source de l’image : X/@DriftProtocol D’après le rapport d’enquête publié ultérieurement par l’équipe Drift, l’incident découle d’une « action de renseignement structurée », préparée depuis plus de 6 mois, disposant d’un arrière-plan de niveau étatique

La stratégie de « mandataires fantômes » des hackers nord-coréens

Cette escroquerie de longue haleine commence avec une grande conférence de cryptomonnaies en octobre 2025. À ce moment-là, plusieurs personnes se présentant comme des représentants de sociétés de trading quantitatif ont pris contact de manière proactive avec les membres clés de Drift, en exprimant leur intérêt pour une collaboration concernant l’intégration du protocole et la fourniture de liquidité.

Au cours des six mois suivants, ces hackers ont fait preuve d’un haut niveau de professionnalisme et de compétences techniques. Ils ont discuté fréquemment des stratégies de trading avec l’équipe de développement via des canaux Telegram. Même, entre décembre 2025 et janvier 2026, ils ont déployé concrètement sur Drift un « écosystème de coffre-fort (Ecosystem Vault) » entièrement fonctionnel, et ont déposé plus de 1 million de dollars de fonds propres afin d’établir une crédibilité.

Il est à noter que les personnes apparues en personne lors de la réunion pour prouver leur identité n’étaient pas nord-coréennes. Cela montre que les hackers nord-coréens emploient régulièrement des intermédiaires tiers ou des mandataires dont l’identité est parfaitement adaptée pour mener des attaques d’ingénierie sociale en situation réelle. Ce mode de « travail en profondeur » a permis à l’équipe Drift de baisser sa garde, en considérant la menace latente comme un partenaire de confiance sur le long terme.

Durable Nonce et vulnérabilités des outils de développement

Après avoir établi une solide confiance, les hackers ont commencé à exécuter le plan d’intrusion final : ils ont infecté les appareils de travail des développeurs en partageant un dépôt de code malveillant (Repo) ou en invitant à installer une application d’essai (TestFlight). L’enquête indique que les attaquants ont exploité des vulnérabilités de sécurité majeures présentes dans les outils de développement VSCode et Cursor de l’époque : il suffisait aux développeurs d’ouvrir un dossier précis dans l’éditeur pour que le code malveillant s’exécute automatiquement, sans avertissement.

Une fois les appareils de deux membres du Security Council (Conseil de sécurité) pris sous contrôle, les hackers les ont poussés à signer des instructions d’autorisation dotées de droits de gestion. Ensuite, ils ont utilisé la fonctionnalité légitime du réseau Solana nommée « Durable Nonces » : ils ont stocké sur la blockchain ces instructions de transaction signées à l’avance pendant jusqu’à une semaine, afin de contourner la détection.

Jusqu’au 1er avril, la mise en place de la fosse a été totalement finalisée : en 10 secondes, les hackers ont exécuté 31 transactions de retrait. Les actifs touchés étaient extrêmement divers, incluant le token $JLP pour 155 millions de dollars, ainsi que plus de 66,40 millions de $USDC, 477k $WETH, etc., ce qui a fait chuter la valeur totale verrouillée (TVL) de Drift de 550 millions de dollars à moins de 250 millions de dollars, tandis que le prix du token natif DRIFT s’est également effondré de plus de 98%.

Controverse sur la négligence civile et menace liée à l’IA : conversion forcée d’un modèle de sécurité DeFi

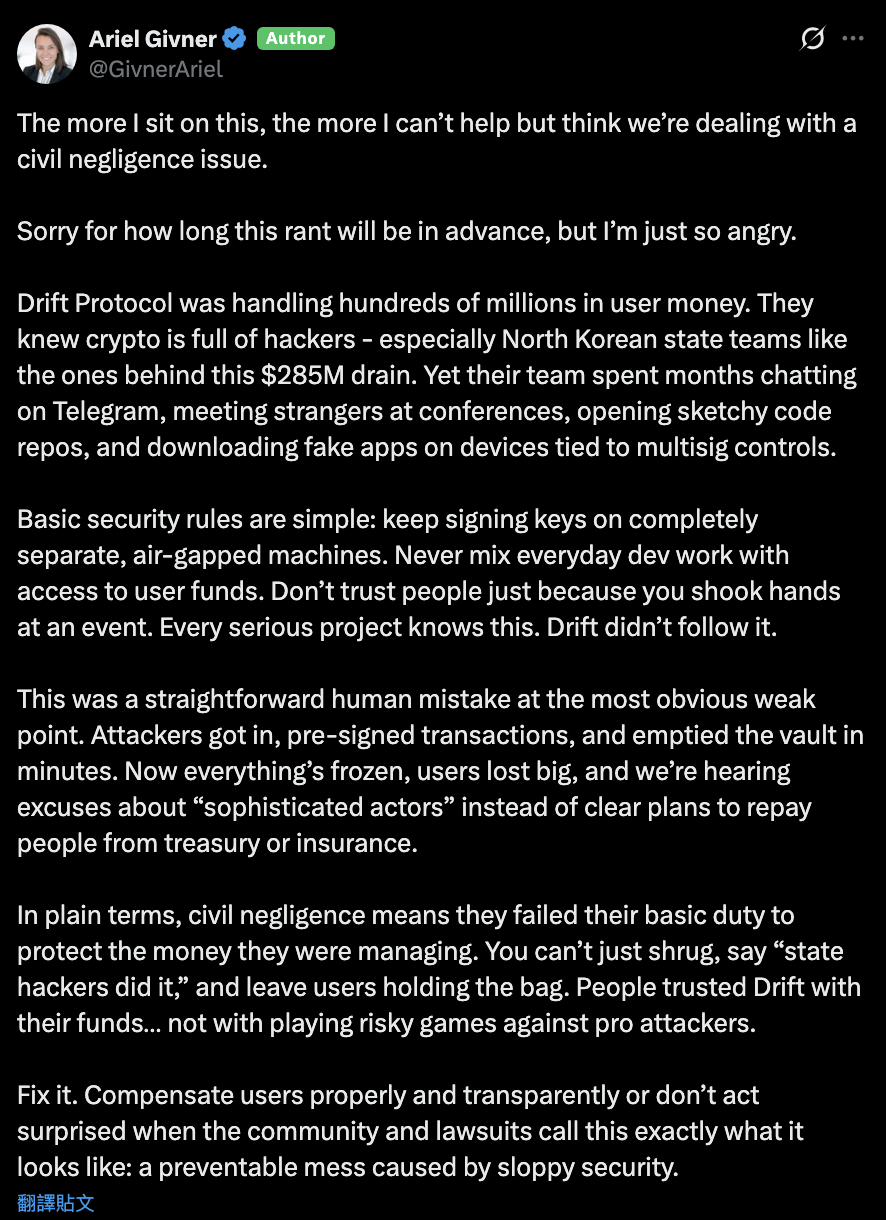

L’incident a suscité de vives critiques dans le milieu juridique et le milieu technique. Le juriste en cryptomonnaies Ariel Givner a souligné que les actes de l’équipe Drift pourraient constituer une « négligence civile », car l’équipe de développement n’aurait pas suivi des procédures de sécurité opérationnelle de base, comme stocker les clés signées sur un dispositif physique totalement isolé (Air-gapped systems), et ouvrir des fichiers externes dont l’origine est inconnue sur des dispositifs reliés à la gestion des droits.

Source de l’image : X/@GivnerAriel Le juriste en cryptomonnaies Ariel Givner a indiqué que les actes de l’équipe Drift pourraient constituer une « négligence civile »

En parallèle, le directeur technique de Ledger, Charles Guillemet, a averti que, avec le développement et la généralisation de l’IA, le coût de ce type d’ingénierie sociale sophistiquée tend à s’approcher de zéro. L’IA peut générer des identités et des documents techniques frauduleux très convaincants, rendant ainsi les barrières humaines de plus en plus fragiles. À l’heure actuelle, Drift a gelé toutes les fonctions du protocole et tente d’entamer des négociations on-chain avec les portefeuilles des hackers, mais l’ensemble des parties adopte une attitude plutôt pessimiste quant à la récupération des fonds.

Ce cambriolage lance un avertissement sévère pour l’ensemble de l’industrie : lorsque les hackers se tournent vers l’attaque de la psychologie humaine plutôt que vers la logique du code, s’appuyer uniquement sur la gouvernance par multi-signature ne suffit plus à garantir la sécurité des actifs ; renforcer la discipline opérationnelle et l’isolation matérielle est la seule voie pour se prémunir contre des menaces de niveau étatique.

Lectures complémentaires

Drift : la faute de qui ? Les hackers ont traversé des actifs inter-chaînes sans geler, ZachXBT dénonce sévèrement Circle