SlowMist dévoile la chaîne d’attaque Drift : modification du mécanisme multi-signature, fuite des privilèges d’administrateur

Le 2 avril, l’institution de sécurité on-chain SlowMist a publié une analyse technique, révélant les conditions préalables clés à l’attaque dont Drift Protocol a été victime : environ une semaine avant l’incident, Drift a modifié le mécanisme de multisignature, sans mettre en place en parallèle une protection par verrouillage temporel. L’attaquant a ensuite obtenu des droits d’administrateur, a contrefait des jetons CVT, a manipulé l’oracle et a désactivé le module de sécurité, procédant de manière systématique à l’extraction d’actifs de grande valeur depuis le pool de fonds.

Reconstitution des signaux avant l’attaque : la modification de la multisignature sans verrouillage temporel est la faille centrale

(Source : SlowMist)

(Source : SlowMist)

L’analyse de SlowMist révèle que le nœud préalable le plus inquiétant de cette attaque est le suivant : environ une semaine avant le piratage, Drift a modifié le mécanisme de multisignature en mode « 2/5 » sans mettre en place aucun verrouillage temporel, tout en introduisant 4 nouveaux signataires.

Le verrouillage temporel constitue une contrepartie de sécurité nécessaire dans la conception de sécurité du protocole pour la multisignature. Il fixe une période d’attente obligatoire (généralement de 24 à 48 heures ou plus) avant l’exécution de changements de configuration à haut risque, donnant ainsi à la communauté et aux organismes de sécurité le temps de détecter les anomalies et d’intervenir. L’absence de verrouillage temporel signifie qu’une fois que les clés privées des nouveaux signataires ont été volées ou contrôlées de manière malveillante, l’attaquant peut exécuter immédiatement des opérations de niveau administrateur, sans aucun délai de protection.

La modification de l’architecture multisignature survenue une semaine avant le piratage (avec l’introduction de 4 nouveaux signataires) est, en termes de calendrier, hautement suspecte et constitue le nœud d’alerte le plus suivi dans cette analyse de sécurité.

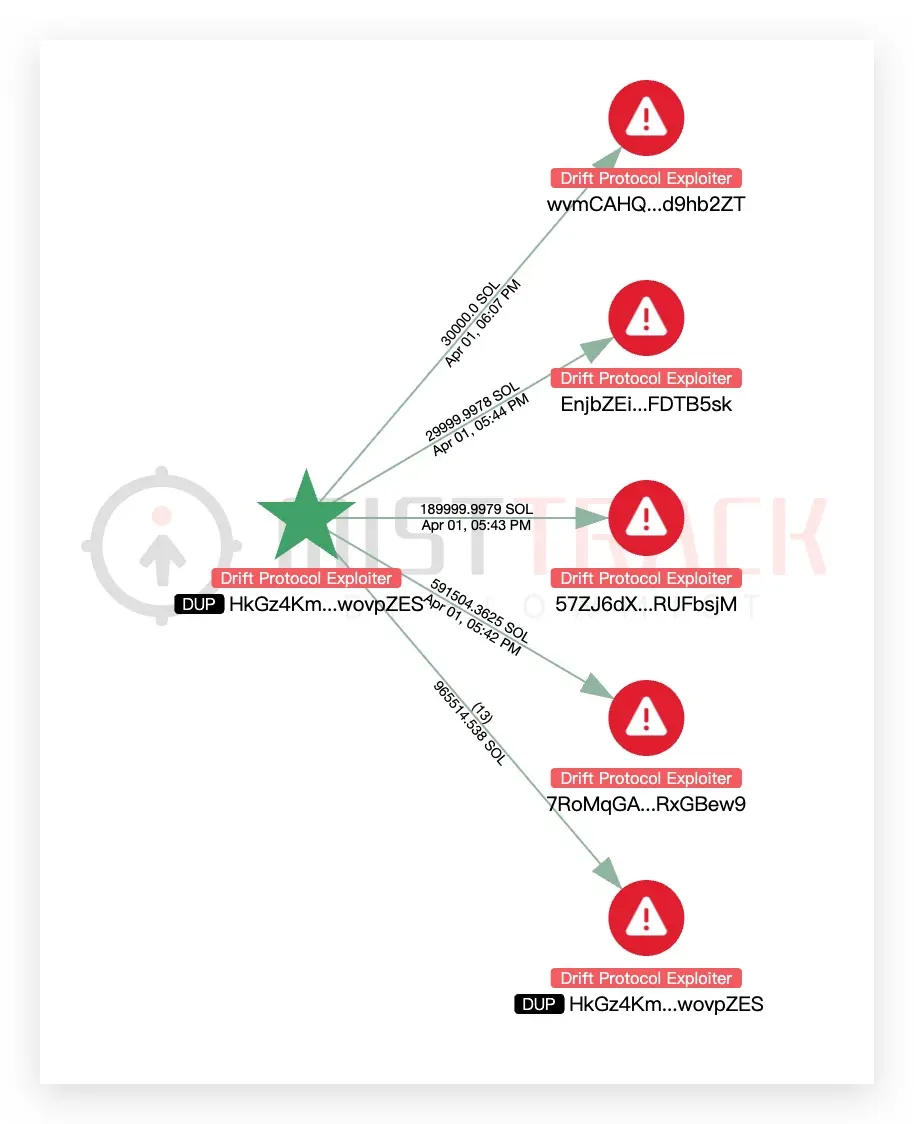

Reconstitution des étapes de l’attaque : de la fuite des droits d’administrateur à 105,969 ETH volés

D’après l’analyse technique de SlowMist, une fois l’attaquant parvenu à contrôler les droits d’administrateur, il a exécuté de façon systématique le vidage des actifs selon les étapes suivantes :

Contrefaçon de jetons CVT : contrefaire de faux jetons au sein du protocole, en contournant la logique normale de validation des actifs

Manipulation de l’oracle : modifier la source de prix externe du protocole, faussant ainsi le prix sur la chaîne et créant des conditions favorables à l’extraction ultérieure

Désactivation des mécanismes de sécurité : désactiver le module de gestion des risques et les restrictions de sécurité intégrés au protocole, éliminant les obstacles à l’extraction des actifs

Transfert d’actifs de grande valeur : extraire systématiquement des actifs très liquides du pool de fonds, menant à l’effacement final des actifs

À l’heure actuelle, les fonds volés ont principalement été regroupés vers des adresses Ethereum, pour un total d’environ 105,969 ETH (environ 226 millions de dollars), et SlowMist indique que les flux des fonds concernés continuent d’être suivis.

ZachXBT cite Circle : le non-blocage de USDC pendant plusieurs heures suscite de vives critiques dans l’industrie

Le détective on-chain ZachXBT a formulé de sévères critiques contre Circle le même jour. Il a indiqué que, pendant la session de trading américaine durant le piratage de Drift, des USDC d’un montant de plusieurs centaines de milliers de dollars ont traversé un protocole inter-chaînes depuis Solana vers Ethereum, le processus « durant plusieurs heures sans aucune intervention », des fonds ayant été intégralement transférés et Circle « n’ayant encore pris aucune mesure ».

ZachXBT a également révélé un autre problème antérieur de Circle : Circle avait gelé par erreur plus de 16 portefeuilles chauds opérationnels, et les procédures de dégel se poursuivent encore à ce jour. Il a pointé du doigt le PDG de Circle, Jeremy Allaire, affirmant que la performance de Circle a eu un impact négatif sur l’ensemble de l’industrie crypto.

Cette accusation a déclenché un large débat dans l’industrie sur le niveau de responsabilité proactive que les émetteurs de stablecoins devraient assumer dans les événements de sécurité.

Questions fréquentes

Pourquoi le fait de ne pas avoir mis en place de verrouillage temporel lors des modifications de la multisignature est-il le problème central de cette attaque ?

Le verrouillage temporel est une composante de sécurité clé du mécanisme de multisignature. Il définit une période d’attente obligatoire avant l’exécution d’opérations à privilèges élevés, afin de donner à la communauté et aux organismes de sécurité le temps de détecter des anomalies et d’agir. Lorsque Drift a ajusté l’architecture de multisignature, aucun verrouillage temporel n’a été configuré, ce qui signifie qu’en cas de fuite des preuves d’identité des signataires ajoutés, l’attaquant peut exécuter immédiatement des opérations d’administrateur, en contournant la dernière ligne de défense de la surveillance communautaire. Le moment auquel 4 nouveaux signataires ont été introduits une semaine avant le piratage est la question la plus scrutée dans l’enquête actuelle.

Quelle responsabilité Circle devrait-elle assumer dans cet événement ?

Les critiques de ZachXBT visent le fait que Circle n’ait pas assuré de surveillance et d’intervention immédiates pendant le transfert à grande échelle d’USDC via des ponts inter-chaînes. En tant qu’émetteur d’USDC, Circle dispose techniquement de la capacité de geler les adresses impliquées, mais n’a pris aucune mesure durant le transfert de fonds sur plusieurs heures. Cette controverse touche à la limite des responsabilités d’intervention proactive des émetteurs de stablecoins dans les événements de sécurité DeFi, qui constitue le sujet central très débattu dans l’industrie actuellement.

Quelle est la signification technique de la combinaison d’une contrefaçon de jetons CVT et d’une manipulation de l’oracle ?

La contrefaçon de jetons CVT permet à l’attaquant de fabriquer de faux actifs de liquidité ou des garanties au sein du protocole ; la manipulation de l’oracle fait en sorte que le protocole utilise des données de marché faussées lors de la tarification. Ensemble, elles permettent au protocole de « croire » qu’il existe un soutien suffisant en garanties, puis autorisent l’attaquant à extraire des actifs bien supérieurs à ce qui lui revient réellement. C’est une combinaison classique de techniques dans les attaques de contrats intelligents, qu’on retrouve dans de nombreux cas de piratage DeFi.