Alerta de emergencia de GoPlus: Adobe presuntamente fue atacada por piratas informáticos y se filtraron los datos de 13 millones de usuarios

La plataforma de seguridad GoPlus emitió una alerta de emergencia el 3 de abril: se sospecha que Adobe ha sido objeto de un ataque dirigido y que aproximadamente 13,000,000 de registros de datos de usuarios están en riesgo de filtración. El incidente fue revelado por el “International Cyber Digest”, y un actor de amenazas identificado como “Mr. Raccoon” afirma que ha infiltrado los sistemas de Adobe.

Ruta de ataque a la cadena de suministro: desde un proveedor externo en India hasta los sistemas centrales de Adobe

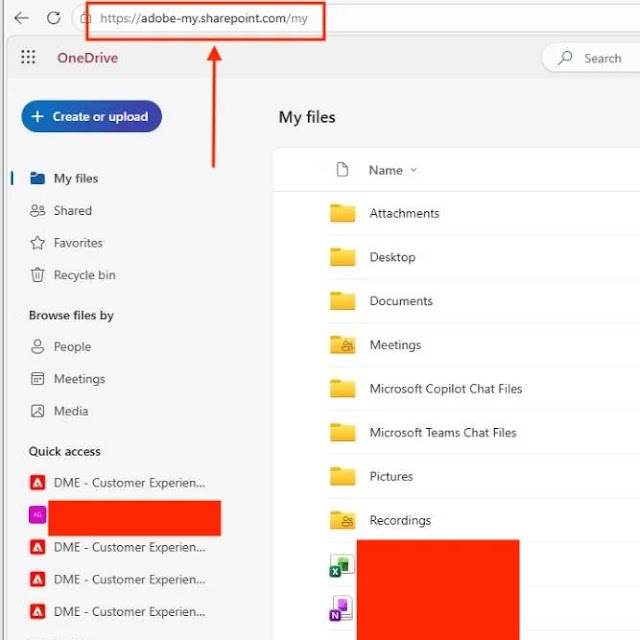

El punto de entrada de este ataque no es la infraestructura directa de Adobe, sino una empresa de servicios de tercerización de procesos de negocio (BPO) en India a la que lo encargan, un escenario típico de ataque a la cadena de suministro. Los atacantes despliegan, mediante correos electrónicos maliciosos, un troyano de acceso remoto (RAT) en el ordenador de un empleado de la empresa BPO para obtener una posición inicial; luego, a través de ataques de phishing dirigido, identifican como objetivo al superior del empleado afectado, ampliando aún más el alcance del control de la red.

El RAT desplegado no solo puede acceder a los documentos del equipo objetivo, sino que también puede activar la cámara web del dispositivo y interceptar comunicaciones privadas transmitidas mediante WhatsApp, brindando capacidades de acceso profundo muy superiores a las de una intrusión típica en equipos de oficina. Esta ruta revela puntos ciegos sistemáticos en el control de seguridad de proveedores externos cuando las empresas externalizan procesos de negocio centrales.

Gravedad del riesgo de los datos filtrados: soporte de tickets hasta divulgación total de vulnerabilidades de día cero en HackerOne

El conjunto de datos presuntamente filtrado es especialmente sensible y abarca diversas informaciones de alto valor:

13,000,000 boletos de soporte: incluye nombres de clientes, correos electrónicos, detalles de cuentas y descripciones de problemas técnicos, es material ideal para phishing preciso y robo de identidad

15,000 registros de empleados: información del personal interno de la empresa, que podría usarse para ataques de ingeniería social más profundos

Todos los registros de presentaciones de recompensas por vulnerabilidades en HackerOne: la parte más destructiva: incluye vulnerabilidades de seguridad no divulgadas reportadas por investigadores de seguridad en el programa de recompensas; antes de que Adobe complete la reparación y publique los parches, si esta información de día cero cae en manos de atacantes maliciosos, proporcionará rutas listas para el ataque posterior

Documentos internos de varios tipos: alcance específico por confirmar más adelante

Recomendaciones de seguridad para usuarios de GoPlus: medidas de protección inmediatas

Con respecto a este incidente, GoPlus recomienda que los usuarios afectados por los servicios de Adobe adopten de inmediato los siguientes pasos: primero, habilitar la autenticación de dos factores (2FA) para asegurar que, incluso si se filtra una contraseña, no provoque directamente el secuestro de la cuenta; segundo, cambiar las contraseñas de las cuentas relacionadas con Adobe para evitar reutilizarlas en múltiples plataformas; tercero, mantener una alta cautela ante cualquier llamada o correo que se presente como “soporte oficial de Adobe”, ya que la información de los boletos de soporte filtrados podría utilizarse para estafas de ingeniería social dirigidas.

GoPlus también recuerda a los usuarios que mantengan presentes los principios “No” contra el phishing: no hacer clic en enlaces desconocidos, no instalar software de origen desconocido, no firmar transacciones desconocidas y no transferir dinero a direcciones no verificadas.

Preguntas frecuentes

¿La oficina/entidad oficial de Adobe ya ha confirmado esta filtración de datos?

Hasta el momento, Adobe no ha publicado ningún comunicado oficial para confirmar o desmentir este incidente. La información disponible proviene principalmente de declaraciones del propio atacante y del informe del “International Cyber Digest”; aún queda pendiente la respuesta de Adobe o la verificación por parte de un tercero independiente. Los usuarios deben tomar medidas preventivas antes de que la información esté clara.

¿Por qué es especialmente peligroso que se filtren los registros de recompensas por vulnerabilidades de HackerOne?

Los registros de presentaciones de HackerOne incluyen vulnerabilidades de seguridad no divulgadas reportadas por investigadores en el plan de recompensas por vulnerabilidades. Antes de que Adobe complete la reparación y publique los parches, estas son de tipo “vulnerabilidad de día cero”. Si caen en manos de atacantes maliciosos, podrían usarse de manera inmediata para ataques nuevos dirigidos a productos de Adobe, dejando a los usuarios individuales y empresariales que usan software de Adobe en riesgo directo.

¿Cómo evitan los ataques a la cadena de suministro las medidas de seguridad propias de la empresa?

Los ataques a la cadena de suministro se hacen al infiltrarse en los proveedores externos de la empresa objetivo, eludiendo el perímetro de seguridad de la propia empresa. Aunque las medidas de seguridad de Adobe sean estrictas, si la empresa BPO de terceros que contratan no cumple los estándares de seguridad, seguirá siendo un punto de entrada para el atacante. Los expertos recomiendan realizar auditorías periódicas a todos los proveedores externos con derechos de acceso a datos y restringir estrictamente los permisos de uso de la exportación masiva de datos.

Artículos relacionados

Figure afronta acusaciones de vendedor en corto por afirmaciones de integración blockchain; acciones de FIGR caen 53% desde el máximo de enero

SlowMist advierte sobre un ataque de phishing activo con software falso de "Harmony Voice"

El CEO de Zonda culpa al fundador desaparecido por $336M en Bitcoin perdido

Grinex Exchange detiene todas las operaciones tras un ciberataque de $15M en los sistemas de billeteras

Tether congela $3.29M en USDT vinculados al exploit de Rhea Finance