كشف شركة مانموست عن سلسلة هجوم Drift: تغيير آلية التعدد التوقيعات، وتسرب صلاحيات المديرين

أصدرت مؤسسة أمان السلاسل على الإنترنت بطيئة الضباب (SlowMist) في 2 أبريل تحليلًا تقنيًا، كاشفةً الشروط المسبقة الرئيسية لواقعة اختراق بروتوكول Drift: قبل وقوع الهجوم بنحو أسبوع، قام Drift بتعديل آلية متعددة التوقيعات، دون أن يُقم بتزامن إعداد حماية بقفل زمني. ثم تمكن المهاجم لاحقًا من الحصول على صلاحيات المسؤول، ولفّق رموز CVT، وتلاعب بالناطق/المرجِّح (Oracle) وأغلق وحدة الأمان، ليتولى بشكل منهجي استخراج الأصول عالية القيمة من مجمع الأموال.

إعادة بناء بوادر الهجوم: تعديل متعدد التوقيعات دون قفل زمني هو الثغرة الجوهرية

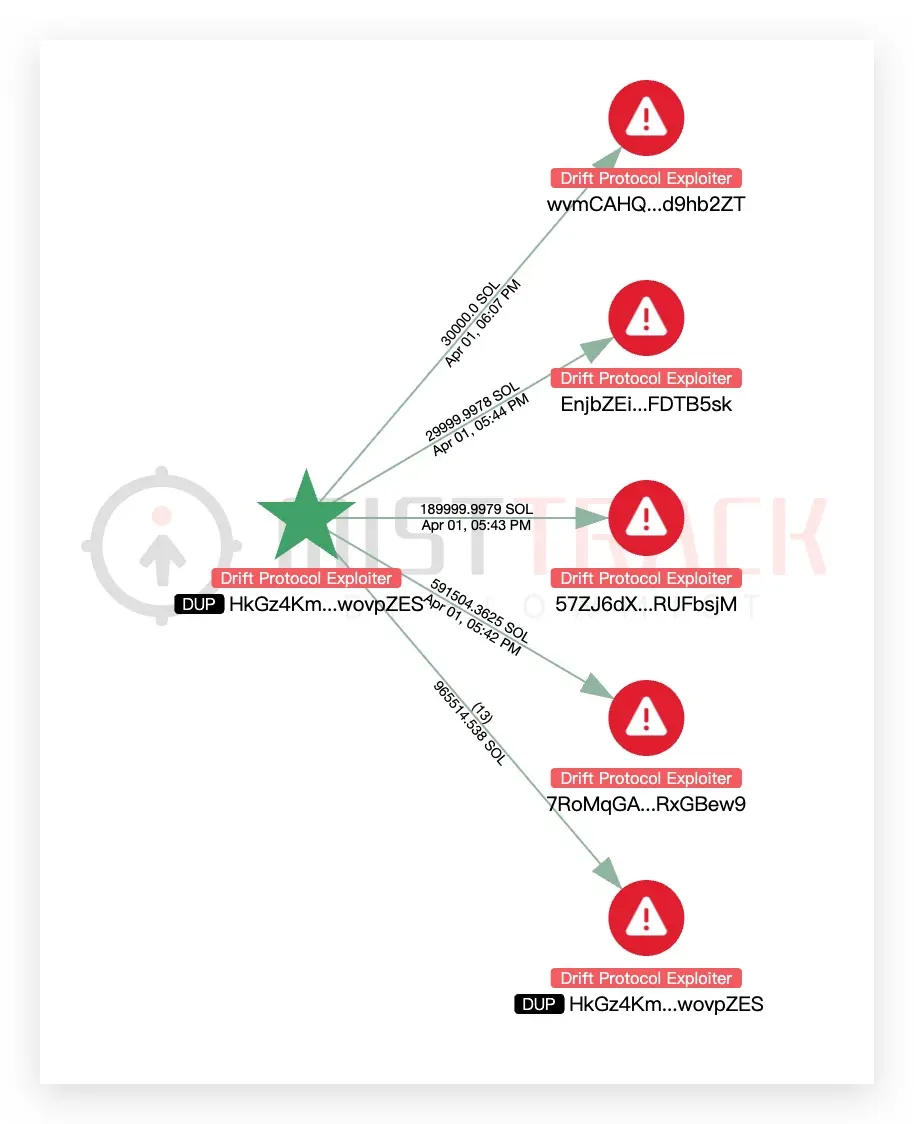

(المصدر: بطيئة الضباب)

(المصدر: بطيئة الضباب)

كشفت تحليلات بطيئة الضباب أن أكثر نقطة تمهيدية مقلقة في هذا الهجوم هي: قبل الاختراق بنحو أسبوع، قام Drift بتعديل آلية متعددة التوقيعات إلى نمط «2/5» دون إعداد أي قفل زمني، مع إدخال 4 مُوقِّعين جدد بالكامل.

يُعد القفل الزمني في تصميم أمان البروتوكول مرفقًا ضروريًا لآلية متعددة التوقيعات. فهو يفرض فترة انتظار إلزامية (عادةً 24-48 ساعة أو أطول) قبل تنفيذ تغييرات عالية الخطورة على الإعدادات، ما يمنح المجتمع ومؤسسات الأمان وقتًا كافيًا لاكتشاف أي شذوذ والتدخل. إن غياب القفل الزمني يعني أنه بمجرد سرقة مفاتيح التوقيع الخاصة للمُوقِّعين الجدد أو إخضاعها لسيطرة خبيثة، يمكن للمهاجم تنفيذ عمليات بمستوى المسؤول فورًا دون أي مهلة انتظار تخفف الهجوم.

يُعد تعديل بنية متعددة التوقيعات الذي حدث قبل الاختراق بأسبوع (بإدخال 4 مُوقِّعين جدد) مشبوهًا للغاية من ناحية التوقيت، وهو أكثر نقطة إنذار لفتت الانتباه في تحليل الأمان هذا.

إعادة بناء خطوات الهجوم: من تسريب صلاحيات المسؤول إلى سرقة 105,969 إيثراً

وفقًا للتحليل التقني لبطيئة الضباب، نفّذ المهاجم بعد حصوله على التحكم بصلاحيات المسؤول بشكل منهجي خطوات تصفير الأصول على النحو التالي:

تزوير رموز CVT: تزوير رموز زائفة داخل البروتوكول، وتجاوز منطق التحقق المعتاد للأصول.

التلاعب بالناطق/المرجِّح (Oracle): تغيير مصدر السعر الخارجي للبروتوكول، بحيث يحدث تشويه في تسعير السلسلة، ما يهيئ شروطًا مواتية للاستخراج اللاحق.

إيقاف آليات الأمان: تعطيل وحدات التحكم في المخاطر والقيود الأمنية المدمجة داخل البروتوكول، وإزالة العوائق أمام استخراج الأصول.

تحويل الأصول عالية القيمة: استخراج منهجي للأصول عالية السيولة من مجمع الأموال، وإتمام تصفير الأصول في النهاية.

تم تجميع معظم الأموال المُختَرَقة بالفعل إلى عناوين على شبكة الإيثيريوم، بإجمالي حوالي 105,969 ETH (ما يعادل تقريبًا 2.26 مليار دولار)، وتذكر بطيئة الضباب أن تدفق الأموال ذات الصلة ما زال مستمرًا في المتابعة.

ZachXBT يحدد Circle: انتقاد شديد من الصناعة بسبب عدم تجميد USDC لعدة ساعات

وجّه المحقق على السلسلة ZachXBT انتقادًا شديدًا إلى Circle في نفس اليوم. وأشار إلى أنه خلال جلسة التداول الأمريكية أثناء اختراق Drift، جرى نقل USDC بمبالغ بمئات الآلاف من الدولارات عبر بروتوكول عبر السلاسل من Solana إلى Ethereum، حيث استمر الأمر «لساعات دون تدخل من أحد»، وقد اكتملت عملية تحويل الأموال بالكامل، بينما لم تتخذ Circle «مرة أخرى أي إجراء».

كما كشف ZachXBT عن مشكلة أخرى كانت لدى Circle من قبل: قامت Circle بتجميد أكثر من 16 محفظة تشغيلية ساخنة (hot wallets) تابعة للأعمال بالخطأ، وما زالت إجراءات فك التجميد جارية حتى الآن. وحدد Circle كرئيسها التنفيذي Jeremy Allaire، واصفًا أداء Circle بأنه أثر سلبي على قطاع التشفير بأكمله.

أثارت هذه المزاعم نقاشًا واسعًا في الصناعة حول مسؤولية جهة إصدار العملات المستقرة عن أي نوع من التدخل الاستباقي في أحداث الأمان.

الأسئلة الشائعة

لماذا يُعد عدم إعداد قفل زمني عند تعديل متعددة التوقيعات المشكلة الأساسية في هذا الهجوم؟

يُعد القفل الزمني مرفق الأمان الرئيسي لآلية متعددة التوقيعات، إذ يفرض فترة انتظار إلزامية قبل تنفيذ عمليات بصلاحيات عالية، مما يمنح المجتمع ومؤسسات الأمان الوقت لاكتشاف الشذوذ واتخاذ إجراء. لم يُقم Drift بإعداد قفل زمني عند تعديل بنية متعددة التوقيعات، ما يعني أنه بمجرد أن تتعرض بيانات اعتماد المُوقِّنين الجدد للاختراق، يمكن للمهاجم تنفيذ عمليات المسؤول فورًا، متجاوزًا خط الدفاع الأخير لرقابة المجتمع. إن توقيت إجراء التعديل بإدخال 4 مُوقِّعين جدد قبل وقوع الاختراق بأسبوع هو أكثر الشكوك تركيزًا ضمن التحقيقات الحالية.

ما المسؤولية التي ينبغي أن تتحملها Circle في هذه الحادثة؟

تشير انتقادات ZachXBT إلى افتقار Circle إلى المراقبة الفورية والتدخل أثناء عملية تحويل USDC عبر السلاسل على نطاق واسع. وبصفتها جهة إصدار USDC، تتمتع Circle تقنيًا بالقدرة على تجميد العناوين المتورطة، لكنها لم تتخذ أي إجراء خلال عملية تحويل الأموال التي استمرت لعدة ساعات. تلامس هذه القضية حدود مسؤولية جهة إصدار العملات المستقرة في التدخل الاستباقي ضمن أحداث أمان DeFi، وهي موضوع محوري محل اهتمام متزايد في الصناعة حاليًا.

ما الأهمية التقنية لاقتران تزوير رموز CVT مع التلاعب بالناطق/المرجِّح؟

يسمح تزوير رموز CVT للمهاجم بإنتاج سيولة أو ضمانات مزيفة داخل البروتوكول؛ ويجعل التلاعب بالناطق/المرجِّح البروتوكول يستخدم بيانات سوقية مشوهة عند التسعير. وباقترانهما، يجعل ذلك البروتوكول «يعتقد خطأً» بوجود دعم ضمان كافٍ، ما يتيح للمهاجم استخراج أصول تفوق بكثير ما يستحقه فعليًا. تُعد هذه تركيبة كلاسيكية ضمن هجمات العقود الذكية، وقد ظهرت في عدة حالات اختراق لـ DeFi.

مقالات ذات صلة

بورصة محظورة Grinex تتعرض لاختراق بقيمة 13.7 مليون دولار؛ وتُلقي باللوم على خدمات استخبارات أجنبية

SlowMist يحذر من هجوم تصيّد نشط باستخدام برنامج مزيف بعنوان "Harmony Voice"

رئيس Zonda Exchange يتهم المؤسس المفقود بـ $336M في بيتكوين المفقودة