慢霧揭 Drift 攻擊鏈:多簽機制更換,管理員權限洩漏

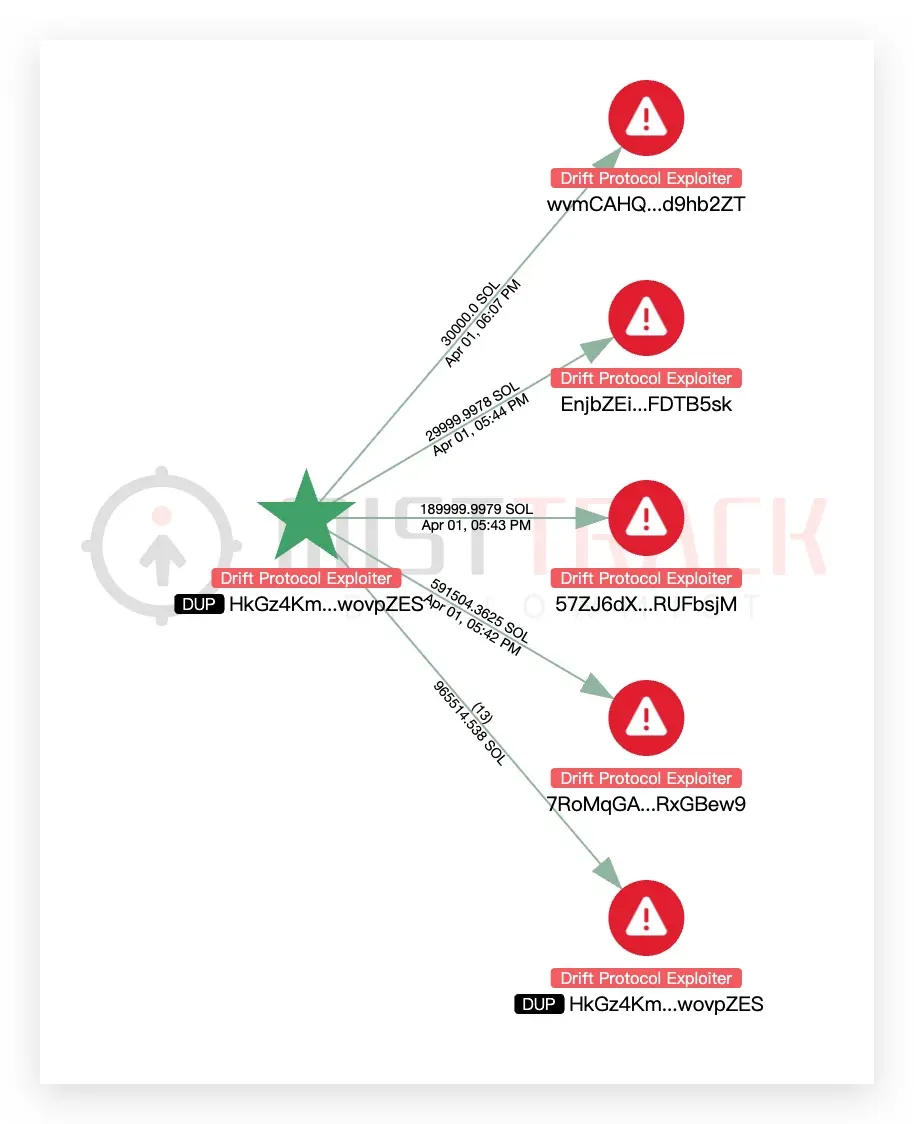

鏈上安全機構慢霧(SlowMist)於 4 月 2 日發布技術分析,揭示 Drift Protocol 被盜事件的關鍵前置條件:攻擊發生前約一週,Drift 將多簽機制進行調整,且未同步設置時間鎖保護機制。攻擊者隨後取得管理員權限,偽造 CVT 代幣、操縱預言機並關閉安全模組,從資金池中系統性提取高價值資產。

慢霧還原攻擊前兆:無時間鎖的多簽修改是核心漏洞

(來源:慢霧)

(來源:慢霧)

慢霧分析揭示了此次攻擊最令人警惕的前置節點:被盜前約一週,Drift 在沒有設置任何時間鎖的情況下,將多簽機制調整為「2/5」模式,同時引入 4 個全新簽名者。

時間鎖在協議安全設計中是多簽機制的必要配套。它在高風險配置變更執行前設置強制等待期(通常 24-48 小時或更長),使社群和安全機構有足夠時間發現異常並介入。缺少時間鎖意味著一旦新簽名者的私鑰被竊取或遭到惡意控制,攻擊者可以在無任何等待緩衝的情況下立即執行管理員級別的操作。

被盜前一週發生的多簽架構修改(引入 4 個新簽名者),在時機上高度可疑,是此次安全分析中最受關注的預警節點。

攻擊步驟還原:從管理員洩漏到 105,969 枚 ETH 被盜

根據慢霧的技術分析,攻擊者在取得管理員控制權後,按以下步驟系統性執行了資產清空:

偽造 CVT 代幣:在協議內部偽造虛假代幣,繞過正常的資產驗證邏輯

操縱預言機(Oracle):更改協議的外部價格來源,使鏈上定價失真,為後續提取創造有利條件

關閉安全機制:停用協議內置的風控和安全限制模組,消除資產提取的障礙

轉移高價值資產:從資金池中系統性地提取高流動性資產,完成最終的資產清空

目前被盜資金已主要歸集至以太坊地址,合計約 105,969 枚 ETH(約 2.26 億美元),慢霧表示相關資金流向仍在持續追蹤中。

ZachXBT 點名 Circle:數小時不凍結 USDC 遭業界強烈批評

鏈上偵探 ZachXBT 在同日對 Circle 發出強烈批評。他指出,在 Drift 被盜期間的美國交易時段,數十萬美元規模的 USDC 透過跨鏈協議從 Solana 橋接至以太坊,整個過程「持續數小時卻無人干預」,相關資金已完成全部轉移而 Circle「再次未採取任何措施」。

ZachXBT 同時揭示 Circle 此前的另一個問題:Circle 曾錯誤凍結超過 16 個業務熱錢包,相關解凍程序至今仍在進行中。他點名 Circle 執行長 Jeremy Allaire,稱 Circle 的表現對整個加密行業產生了負面影響。

這一指控引發了業界對穩定幣發行商在安全事件中應承擔何種主動干預職責的廣泛討論。

常見問題

多簽修改時未設置時間鎖為何是此次攻擊的核心問題?

時間鎖是多簽機制的關鍵安全配套,在高權限操作執行前設置強制等待期,使社群和安全機構有時間發現異常並採取行動。Drift 在調整多簽架構時未設置時間鎖,意味著一旦新增簽名者的憑證遭到洩漏,攻擊者可立即執行管理員操作,繞過了社群監督的最後防線。被盜前一週引入 4 個新簽名者的修改時機,是目前調查中最受關注的疑點。

Circle 在此次事件中應承擔什麼責任?

ZachXBT 的批評指向 Circle 在大規模跨鏈 USDC 轉移過程中缺乏即時監控和干預。作為 USDC 發行方,Circle 在技術上具備凍結涉案地址的能力,但在數小時的資金轉移過程中未採取行動。這一爭議觸及了穩定幣發行商在 DeFi 安全事件中的主動干預職責邊界,是當前業界熱議的核心議題。

偽造 CVT 代幣與操縱預言機組合的技術意義是什麼?

偽造 CVT 代幣允許攻擊者在協議內部製造虛假的流動性或抵押品;操縱預言機使協議在定價時使用失真的市場數據。兩者結合,使協議「誤以為」存在足夠的抵押支持,進而允許攻擊者提取遠超實際應得的資產,是智慧合約攻擊中的經典組合手法,在多個 DeFi 被盜案例中均有出現。