O que é criptografia homomórfica? Uma visão detalhada dos princípios centrais da tecnologia da Zama

Com a crescente preocupação com a proteção da privacidade de dados, especialmente em ambientes de computação em nuvem, blockchain e inteligência artificial, o desafio de realizar cálculos sem expor os dados originais tornou-se central.

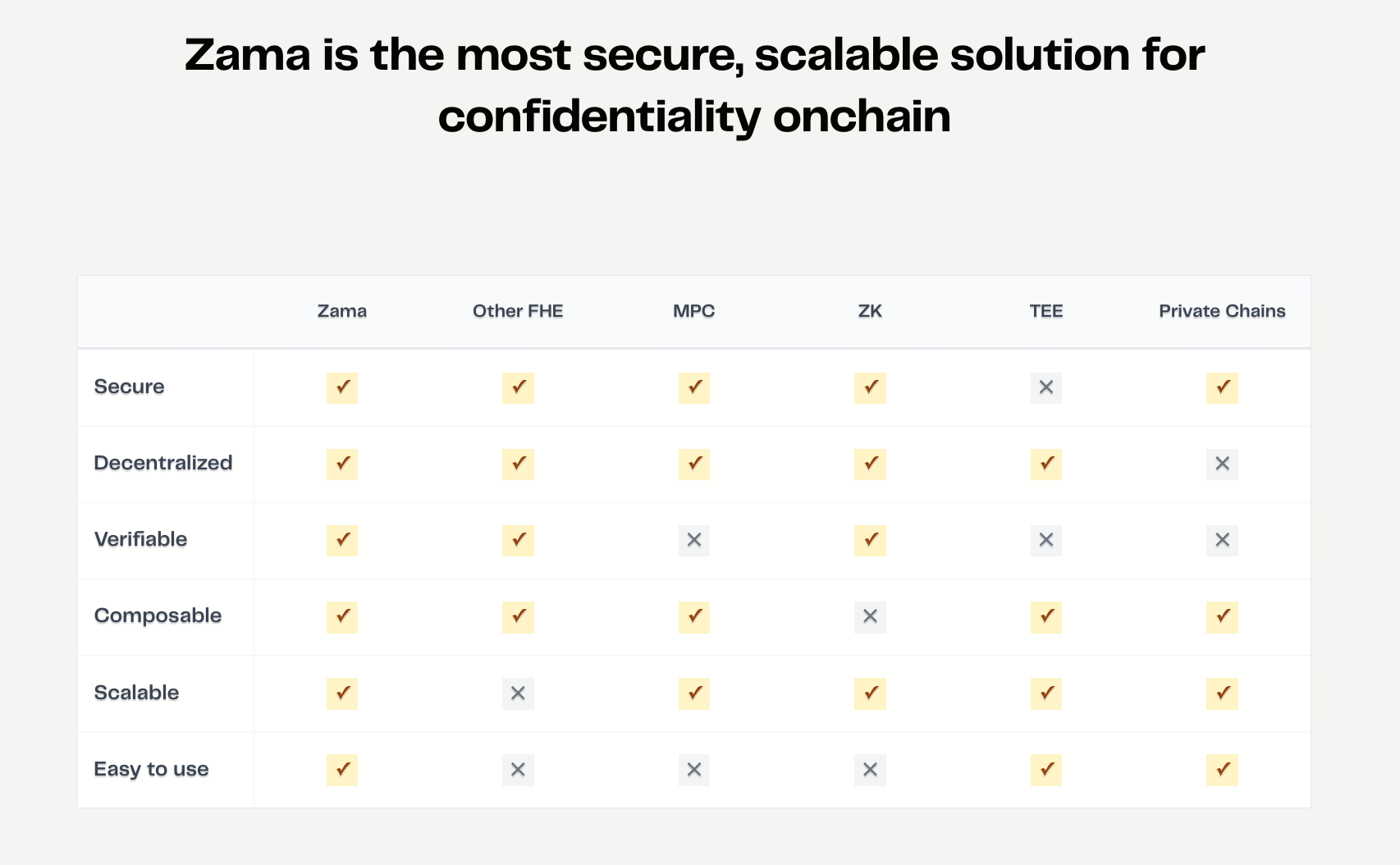

A Criptografia Homomórfica surge como uma tecnologia inovadora, permitindo cálculos diretamente sobre dados criptografados e criando um novo equilíbrio entre privacidade e usabilidade. Recentemente, o projeto Zama, especializado nesse segmento, recebeu investimentos significativos e atenção do setor, impulsionando a evolução dessa tecnologia da teoria para a prática.

O que é Criptografia Homomórfica

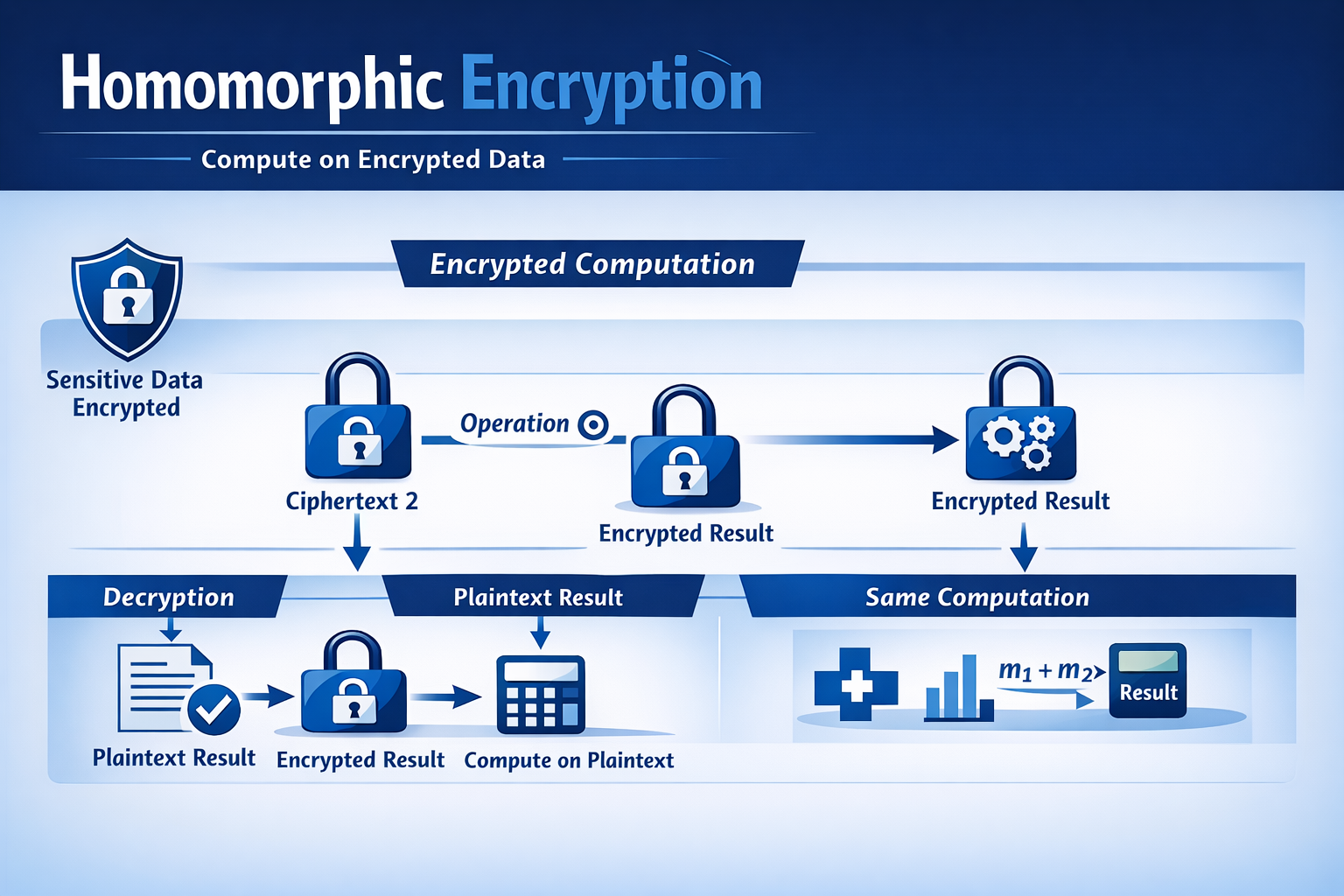

Criptografia Homomórfica é um tipo de criptografia que permite operações sobre dados cifrados, de modo que o resultado decifrado seja igual ao resultado obtido ao decifrar primeiro e calcular depois. Ou seja, é possível processar dados cifrados sem conhecer o conteúdo original, e o resultado final, após a decodificação, será equivalente ao da operação feita sobre o texto claro.

Essa tecnologia se baseia em propriedades homomórficas da teoria dos números e da álgebra abstrata, permitindo que dados criptografados mantenham sua estrutura cifrada durante operações como adição e multiplicação. O objetivo é alcançar “dados criptografados computáveis”, superando a limitação dos métodos tradicionais que exigem decodificação antes do cálculo.

Por que a criptografia tradicional não pode participar diretamente de cálculos

Tecnologias tradicionais de criptografia (como AES e RSA) garantem a confidencialidade dos dados em armazenamento e transmissão, transformando informações em formatos irreconhecíveis. Porém, em aplicações como análise de dados e processamento em nuvem, os dados cifrados precisam ser decodificados para participar de cálculos, como adição e multiplicação. Isso permite que servidores ou provedores de serviço tenham acesso ao texto claro durante o processamento, aumentando o risco de exposição de privacidade.

Em resumo:

- A criptografia tradicional protege “dados estáticos”

- Não mantém os dados cifrados durante “computação dinâmica”

- Por isso, a computação exige decodificação, expondo os dados a riscos

Como a Criptografia Homomórfica permite “dados criptografados computáveis”

O princípio da criptografia homomórfica está nas propriedades homomórficas das estruturas matemáticas:

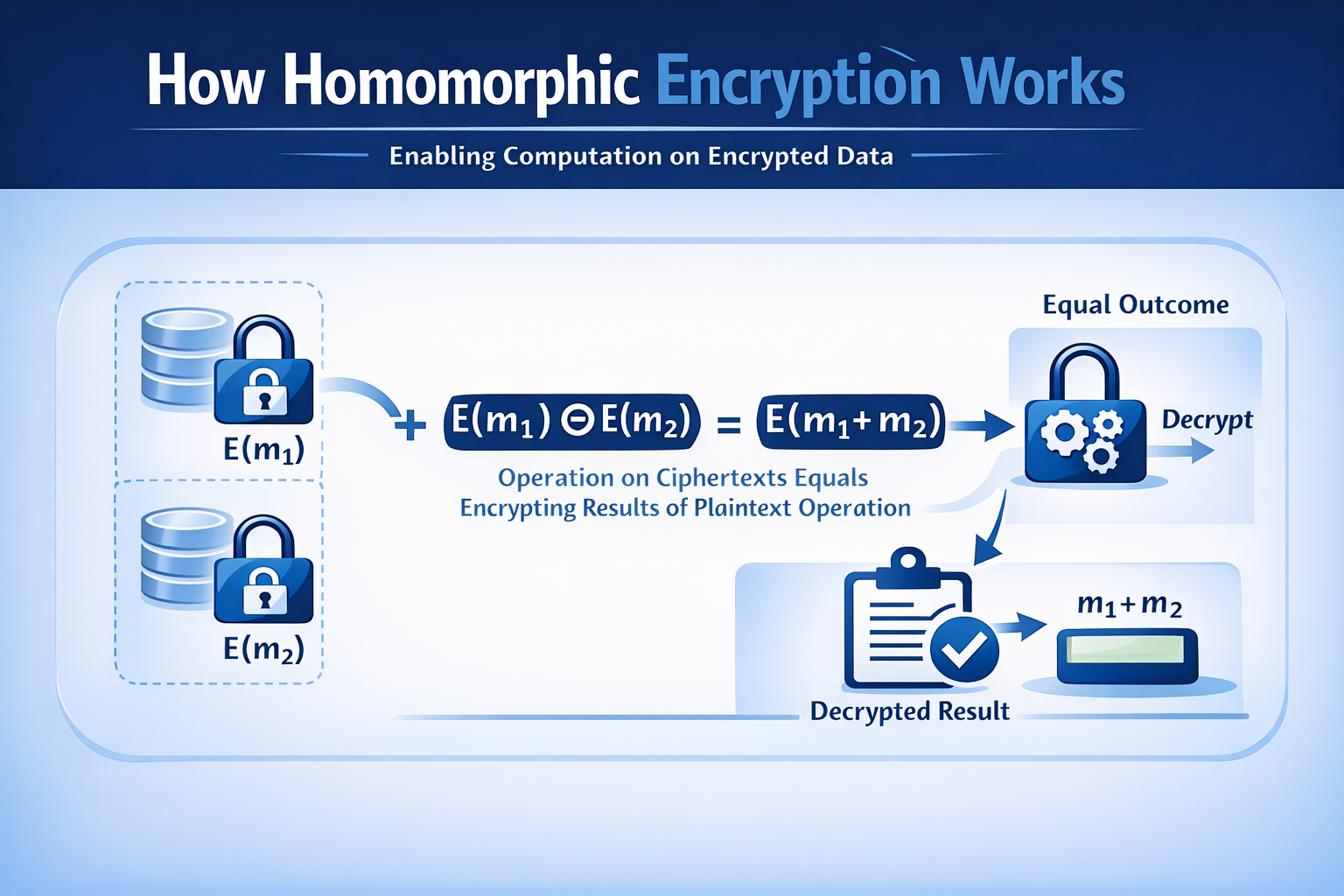

Para uma função de criptografia E e uma de decodificação D, se para dois textos claros m₁ e m₂ e uma operação (como adição ou multiplicação) temos:

D(E(m₁) ⊕ E(m₂)) = m₁ ✕ m₂

Essa criptografia é considerada homomórfica. Ou seja, ao realizar uma operação (⊕) sobre os dados cifrados, a operação após a decodificação equivale à operação nativa (✕) entre os textos claros.

Essa característica permite cálculos complexos sobre dados cifrados sem revelar o conteúdo original, elevando a privacidade no processamento de dados.

Diferenças entre Criptografia Homomórfica Total (FHE) e Parcial

A criptografia homomórfica é classificada conforme as operações que suporta:

- Criptografia Homomórfica Parcial (PHE) Permite apenas um tipo de operação homomórfica, como adição ou multiplicação. Por exemplo, o sistema Paillier suporta homomorfismo aditivo, enquanto ElGamal oferece homomorfismo multiplicativo. Esse modelo realiza apenas operações limitadas, não abrangendo todos os cálculos.

- Criptografia Homomórfica Total (FHE) Permite operações básicas arbitrárias, como adição e multiplicação. Assim, qualquer circuito lógico ou programa representado pela combinação dessas operações pode ser executado em estado cifrado, tornando-se um esquema verdadeiramente universal. FHE foi considerada o “Santo Graal” da criptografia devido ao potencial teórico, mas as primeiras implementações eram inviáveis na prática por limitações de desempenho.

Como a Zama otimiza a eficiência prática da Criptografia Homomórfica

O maior obstáculo para a aplicação prática da criptografia homomórfica, especialmente FHE, é o alto custo computacional. Como operações sobre dados cifrados envolvem estruturas algébricas complexas e controle de ruído, as primeiras versões de FHE eram muito menos eficientes que cálculos sobre texto claro, limitando sua adoção em sistemas reais. Por isso, pesquisas recentes passaram a focar na otimização de engenharia e implementação de sistemas.

Fonte: Zama

Nesse cenário, a Zama aprimora esquemas FHE existentes por meio de engenharia, sem alterar pressupostos criptográficos fundamentais. O foco está em representação dos dados cifrados, design de circuitos computacionais e controle do ruído. Ao reduzir profundidade computacional e sobrecarga intermediária, a Zama aumenta a eficiência sem comprometer a segurança. Essas melhorias permitem que cálculos homomórficos alcancem desempenho aceitável em determinados casos de uso.

No desenvolvimento, a Zama disponibiliza ferramentas e bibliotecas FHE open source para atender diferentes necessidades. Essas ferramentas encapsulam lógica avançada de seleção de parâmetros e gerenciamento de ruído, facilitando o uso por desenvolvedores sem conhecimento profundo sobre criptografia homomórfica. Ao mesmo tempo, a Zama busca expandir o uso da criptografia homomórfica para ambientes computacionais mais abrangentes, permitindo que dados cifrados participem de lógicas de programas complexos, além de operações aritméticas simples.

Considerando o perfil intensivo em cálculos da criptografia homomórfica, a Zama também explora integração com arquiteturas de computação paralela, como GPUs, para superar gargalos de desempenho em ambientes de CPU. Essa estratégia de otimização entre software e hardware abre caminho para aplicações em maior escala e fundamenta futuras melhorias de performance.

Desafios técnicos atuais da Criptografia Homomórfica

Apesar da maturidade teórica e avanços rumo ao uso prático, a criptografia homomórfica ainda enfrenta obstáculos relevantes:

- Alto custo de desempenho: operações FHE são muito mais lentas que cálculos em texto claro, dificultando a adoção em grande escala. Aceleração por hardware (GPUs, ASICs) melhora a eficiência, mas o custo total permanece elevado.

- Acúmulo de ruído: o ruído gerado durante cálculos sobre dados cifrados pode inviabilizar a decodificação. Técnicas como bootstrapping são necessárias para controlar o ruído, mas aumentam a sobrecarga.

- Limitações de tipos: em algumas implementações (como fhEVM na blockchain), apenas tipos de dados limitados são suportados, dificultando o uso com números de ponto flutuante ou estruturas complexas.

- Padronização e maturidade do ecossistema: a criptografia homomórfica ainda carece de padronização e ferramentas maduras para facilitar o desenvolvimento em larga escala.

Aplicações industriais transformadas pela Criptografia Homomórfica

O uso da criptografia homomórfica segue crescendo, com potencial prático em setores estratégicos:

- Computação de privacidade e serviços em nuvem Usuários podem enviar dados cifrados para a nuvem, sem risco de acesso ao texto claro por provedores, protegendo a privacidade e atendendo normas de compliance.

- Blockchain e contratos inteligentes confidenciais Operações criptografadas na cadeia viabilizam privacidade de transações e execução confidencial de contratos, sendo um foco do Zama Protocol.

- Inteligência artificial e treinamento com preservação de privacidade A criptografia homomórfica permite inferência e treinamento de machine learning em estado cifrado, protegendo dados sensíveis dos usuários.

- Processamento de dados financeiros De modelagem de risco a análise entre instituições, a criptografia homomórfica protege a privacidade e permite cálculos complexos.

Direções futuras da Criptografia Homomórfica

Com avanços em pesquisa e mais investimentos, a criptografia homomórfica tende a seguir estes caminhos:

- Melhoria de desempenho e integração com hardware A combinação de GPUs, FPGAs e ASICs com algoritmos e compiladores aprimorados será fundamental para acelerar cálculos cifrados.

- Integração de protocolos entre domínios A criptografia homomórfica pode se unir a outras tecnologias de privacidade, como provas de conhecimento zero e MPC, criando soluções mais robustas e flexíveis.

- Padronização e crescimento do ecossistema O setor deve promover a padronização das especificações FHE e ampliar ferramentas, SDKs e bibliotecas para facilitar o desenvolvimento.

- Implantação comercial em larga escala Com o avanço na performance e maior demanda, a criptografia homomórfica será aplicada em Web3, análise médica e compartilhamento de dados entre instituições.

Resumo

Como tecnologia criptográfica revolucionária, a criptografia homomórfica cria uma ponte entre privacidade e usabilidade de dados ao permitir cálculos em estado cifrado.

Diferente dos métodos tradicionais, oferece proteção de dados diferenciada, mas ainda enfrenta desafios como desempenho e controle de ruído. O projeto Zama, com otimização de algoritmos, aceleração de execução e construção de protocolos práticos, lidera a transição da criptografia homomórfica da teoria para a aplicação real. Com a maturidade tecnológica e adoção pelo setor, a criptografia homomórfica transformará o processamento de dados em vários segmentos e terá papel cada vez mais relevante no futuro da computação de privacidade.

Perguntas Frequentes: dúvidas sobre Criptografia Homomórfica

Q1: A criptografia homomórfica já é viável na prática? Ela já pode ser aplicada em cenários específicos, como computação de privacidade e inferência cifrada, mas o alto custo de desempenho ainda limita seu uso em cálculos de alta frequência.

Q2: Qual a diferença entre criptografia homomórfica e provas de conhecimento zero? Enquanto a criptografia homomórfica permite cálculos em estado cifrado, as provas de conhecimento zero servem para comprovar a correção dos resultados. São soluções para problemas distintos.

Q3: Quais problemas a solução da Zama resolve principalmente? A Zama reduz a barreira de uso da criptografia homomórfica por meio de otimização de engenharia e toolchains, aumentando sua aplicabilidade em sistemas reais.

Artigos Relacionados

Renderizar em IA: Como a Taxa de Hash Descentralizada Impulsiona a Inteligência Artificial

Render, io.net e Akash: uma comparação entre as redes DePIN de taxa de hash

O que é Fartcoin? Tudo o que você precisa saber sobre FARTCOIN

Falcon Finance vs Ethena: uma análise detalhada do panorama de stablecoins sintéticas

Tokenomics da Falcon Finance: Entenda como ocorre a captura de valor do FF