Lonjakan Insiden Keamanan DeFi: Panduan Praktis 2026 bagi Pengguna untuk Pengendalian Risiko Dompet dan Persetujuan

Tinjauan Insiden Keamanan Tahunan: Permukaan Serangan Bergeser dari "Kerentanan Kode" ke "Izin dan Infrastruktur"

Sejak 2026, insiden keamanan publik menunjukkan bahwa risiko tidak lagi terbatas pada bug smart contract yang terisolasi. Kini, ancaman muncul bersamaan pada logika protokol, oracle, gateway frontend, verifikasi cross-chain, dan persetujuan pengguna.

Contoh insiden Drift tahun ini: perhatian pasar bukan hanya pada skala kerugian, tetapi juga pada lemahnya izin tata kelola dan konektivitas oracle di kondisi ekstrem.

Kasus seperti Rhea Finance mengungkap bahaya manipulasi pool likuiditas dan mekanisme harga, sedangkan pelanggaran frontend CoW Swap menegaskan bahwa meski kontrak inti kuat, titik masuk yang lemah tetap bisa menimbulkan kerugian besar.

Singkatnya, rangkaian insiden keamanan tahun ini menandakan pergeseran: penyerang kini lebih mengincar pengaturan izin, titik masuk, dan kebiasaan tanda tangan pengguna, bukan sekadar memaksa kode. Untuk investor ritel, manajemen risiko harus berkembang dari sekadar audit proyek menjadi empat pilar: audit + persetujuan + titik masuk + respons darurat.

Pelajaran Utama dari Insiden Besar Sejak 2026

Kasus publik tahun ini menyoroti empat kategori risiko utama yang wajib diperhatikan investor ritel:

-

Risiko protokol dan oracle: Beberapa protokol DeFi mengalami eksploitasi pada pool likuiditas atau oracle, menegaskan bahwa “sumber harga dan batas parameter” tetap zona risiko tinggi.

-

Risiko frontend dan domain: CoW Swap, misalnya, melaporkan insiden keamanan frontend/situs web—serangan ini biasanya menargetkan titik masuk pengguna, bukan kontrak.

-

Risiko verifikasi cross-chain dan validasi pesan: Pada skenario cross-chain, celah pada jalur validasi dapat berdampak sangat besar.

-

Phishing persetujuan skala besar: Tahun ini, “phishing persetujuan” menjadi target utama penegak hukum, dengan korban di banyak negara—bukti serangan yang sudah terindustrialisasi.

Inti bagi pengguna: risiko paling umum bukan “hacker membobol Kunci Pribadi Anda,” melainkan “pengguna sendiri yang memberikan izin eksekusi ke penyerang.”

Faktor Risiko Tinggi Sebenarnya: Bukan Murni Kesalahan Pengguna, Tapi Hilangnya Kontrol Izin

Pada banyak kasus nyata, akar masalahnya bukan kerentanan teknis kompleks, tetapi kesalahan sehari-hari berikut:

-

Menggunakan satu dompet untuk “penyimpanan aset + transaksi frekuensi tinggi + pengujian airdrop” dalam jangka panjang.

-

Membiarkan Persetujuan Tidak Terbatas pada kontrak yang tidak dikenal.

-

Mengira “memutus koneksi dari situs web” sama dengan “mencabut persetujuan.”

-

Mengonfirmasi tanda tangan tanpa memahami isinya.

-

Mengklik “tautan acara resmi” langsung dari media sosial.

Hardware wallet memang penting, tetapi tidak bisa menggantikan pengelolaan persetujuan yang tepat. Banyak pencurian tidak membutuhkan pencurian Kunci Pribadi—satu tanda tangan persetujuan berizin tinggi saja sudah cukup.

Kerangka Pengendalian Risiko Dompet: Terapkan Pelapisan, Minimalkan Persetujuan

Perlakukan dompet sebagai “sistem akun,” bukan sekadar satu alamat.

Minimal, bagi dompet menjadi tiga level:

-

Cold Wallet (tanpa interaksi): Untuk penyimpanan aset jangka panjang; hanya untuk setor dan tarik, tidak pernah terhubung ke DApp asing.

-

Dompet Trading (risiko menengah): Untuk protokol utama dan trading rutin; batasi aset secara ketat.

-

Dompet Eksperimen (risiko tinggi): Untuk airdrop, uji protokol baru, atau interaksi tautan tak dikenal; wajibkan batas jumlah yang ketat.

Tambahkan dua aturan utama:

-

Tetapkan anggaran risiko tetap per dompet, misal “Dompet Eksperimen tidak boleh melebihi 2%–5% dari Total Aset.”

-

Untuk protokol baru, selalu mulai dengan transaksi uji coba kecil—jangan pernah beri persetujuan penuh langsung.

Dengan pelapisan ini, jika terjadi masalah, kerugian tetap dalam batas yang bisa dikendalikan.

Kerangka Pengendalian Risiko Persetujuan: Dari “Klik Konfirmasi” ke “Kesadaran Izin”

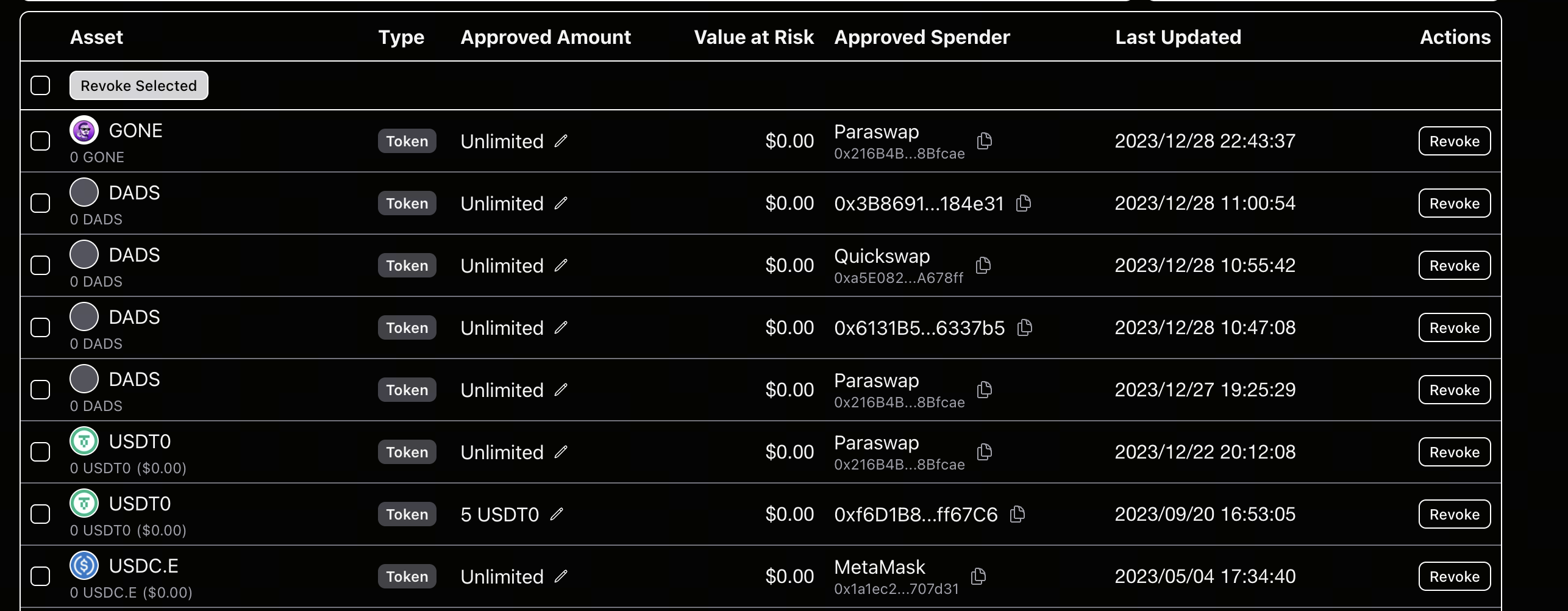

Sumber gambar: Halaman Revoke.cash

Yang dibutuhkan pengguna bukan sekadar alat, melainkan proses yang jelas. Berikut alur kerja persetujuan praktis: pra-, saat-, dan pasca-persetujuan.

Sebelum Persetujuan (Pra-Cek)

-

Hanya akses melalui domain utama resmi—jangan pernah lewat kolom komentar atau tautan pesan pribadi.

-

Periksa apakah halaman meminta izin abnormal, seperti “Persetujuan Tidak Terbatas” atau “tanda tangan darurat.”

-

Untuk protokol baru, cek laporan audit dan feedback komunitas sebelum memberi persetujuan.

Saat Persetujuan (Cek Tanda Tangan)

-

Pastikan alamat persetujuan cocok dengan sumber resmi.

-

Selalu utamakan persetujuan terbatas—jangan pernah pilih Tidak Terbatas.

-

Waspadai tanda tangan seperti

Permit,SetApprovalForAll, danincreaseAllowance. -

Jika Anda tidak memahami isi tanda tangan, batalkan—jangan pernah “tanda tangan buta.”

Setelah Persetujuan (Pasca-Cek)

-

Tinjau daftar persetujuan Anda rutin—minimal seminggu sekali.

-

Segera cabut persetujuan untuk protokol yang tidak digunakan.

-

Setelah interaksi berisiko tinggi, tinjau ulang dalam 24 jam.

Alat yang direkomendasikan:

Daftar Periksa Keamanan Harian yang Praktis

Ikuti daftar periksa berikut:

-

Perangkat: Perbarui sistem dan browser; nonaktifkan plugin yang tidak dikenal.

-

Jaringan: Hindari operasi tanda tangan bernilai tinggi di Wi-Fi publik.

-

Akun: Aktifkan 2FA untuk semua akun exchange dan Email; jangan pernah gunakan ulang kata sandi.

-

Dompet: Terapkan pelapisan dan batasi risiko.

-

Persetujuan: Bersihkan persetujuan yang tidak digunakan setiap minggu; lakukan review bulanan.

-

Perilaku: Anggap setiap “tanda tangan mendesak” atau “klaim waktu terbatas” sebagai situasi siaga tinggi.

Untuk pengguna aktif, tambahkan dua langkah berikut:

-

Simpan whitelist alamat kontrak resmi untuk protokol yang sering digunakan.

-

Untuk transfer besar, tambahkan “penundaan konfirmasi kedua” agar terhindar dari kesalahan impulsif.

SOP Darurat 24 Jam untuk Pencurian atau Persetujuan Salah

Jika Anda curiga terjadi masalah, jangan salahkan diri—langsung lakukan langkah berikut:

-

Hentikan semua interaksi: putuskan koneksi dari situs web dan jeda semua tanda tangan baru.

-

Segera transfer aset yang belum terdampak ke Cold Wallet atau alamat baru.

-

Cabut persetujuan kritis: prioritaskan pencabutan persetujuan berizin tinggi untuk Token bernilai besar.

-

Selidiki titik masuk: cek tautan terbaru, plugin browser, dan anomali perangkat.

-

Simpan bukti: arsipkan Hash Transaksi, alamat mencurigakan, dan screenshot catatan tanda tangan.

-

Koordinasi eksternal: hubungi tim keamanan proyek, penyedia Dompet, dan organisasi keamanan on-chain.

Jika kerugian sudah terjadi, ubah tujuan Anda dari “memulihkan semuanya” menjadi “mencegah kerugian lanjutan.” Sering kali, kerugian sekunder lebih besar daripada insiden awal.

Kesimpulan: Keamanan Adalah Proses Berkelanjutan, Bukan Sekali Atur Selesai

Di tengah maraknya insiden keamanan DeFi, fokus Anda bukan pada “rasa takut,” melainkan membangun proses yang solid.

Anda tidak perlu menjadi engineer keamanan, tapi biasakan langkah berikut:

-

Pelapisan dompet

-

Persetujuan minimal

-

Pencabutan rutin

-

Dekode sebelum tanda tangan

-

SOP untuk insiden

Di on-chain, izin adalah aset. Cara Anda mengelola izin akan menentukan apakah Anda bertahan dalam jangka panjang.

Artikel Terkait

Apa itu Axie Infinity?

Apa itu Stablecoin?

Tokenomika Falcon Finance: Penjelasan Mekanisme Penangkapan Nilai FF

Apa Itu Narasi Kripto? Narasi Teratas untuk 2025 (DIPERBARUI)

Apa itu dYdX? Yang Perlu Anda Ketahui Tentang DYDX