تزايد حوادث الأمان في التمويل اللامركزي (DeFi): دليل عملي لمستخدمي 2026 للتحكم في مخاطر المحفظة والموافقة

المراجعة السنوية لحوادث الأمان: انتقال نقاط الهجوم من "ثغرات الكود" إلى "الصلاحيات والبنية التحتية"

منذ عام 2026، أظهرت الحوادث الأمنية العامة أن المخاطر لم تعد مقتصرة على أخطاء العقود الذكية المنعزلة، بل باتت تظهر بشكل متزامن في منطق البروتوكولات، وأوراكل البيانات، وبوابات الواجهة الأمامية، والتحقق عبر السلاسل، وموافقات المستخدمين.

حادثة Drift التي شغلت السوق هذا العام أبرزت أن الأنظار لم تتركز فقط على حجم الخسائر، بل أيضًا على هشاشة صلاحيات الحوكمة واتصال الأوراكل في الظروف القاسية.

كما كشفت حالات مثل Rhea Finance عن الخطر الحقيقي المتمثل في إمكانية التلاعب بمجمعات السيولة وآليات التسعير، بينما أظهرت ثغرة واجهة CoW Swap الأمامية أن نقطة الدخول المخترقة قد تؤدي إلى خسائر كبيرة حتى مع عقود قوية في الخلفية.

وباختصار، تشير أحداث الأمان لهذا العام إلى تحول واضح: أصبح المهاجمون يعتمدون أقل على اختراق الكود وأكثر على استغلال إعدادات الصلاحيات ونقاط الدخول وعادات توقيع المستخدمين لنقل الأصول. ولذا على مستثمري التجزئة أن يطوروا إدارة المخاطر لديهم من الاكتفاء بتدقيق المشاريع إلى نهج رباعي: التدقيق + الموافقة + نقطة الدخول + الاستجابة للطوارئ.

الدروس الأساسية من الحوادث الكبرى منذ 2026

تسلط الحالات العامة لهذا العام الضوء على أربع فئات رئيسية من المخاطر يجب على مستثمري التجزئة أخذها بجدية:

- مخاطر البروتوكول والأوراكل: أبلغت عدة بروتوكولات تمويل لامركزي (DeFi) عن استغلالات في مجمعات السيولة أو الأوراكل، ما يؤكد أن "مصادر الأسعار وحدود المعاملات" تبقى مناطق عالية المخاطر.

- مخاطر الواجهة الأمامية والنطاق: على سبيل المثال، أفصحت CoW Swap عن حوادث أمان في الواجهة الأمامية/الموقع الإلكتروني—غالبًا ما تستهدف هذه الهجمات نقاط دخول المستخدمين أولًا.

- مخاطر التحقق عبر السلاسل والتحقق من الرسائل: في سيناريوهات عبر السلسلة، أي ثغرة في مسار التحقق قد تؤدي إلى عواقب متفاقمة.

- تصيد الموافقات على نطاق واسع: أصبح "تصيد الموافقات" هذا العام هدفًا رئيسيًا للسلطات، مع تقارير تظهر ضحايا في عدة دول—دليل على هجمات صناعية منظمة.

الخلاصة المباشرة للمستخدمين: الخطر الأكثر شيوعًا ليس "اختراق القراصنة لمفتاحك السري"، بل "قيام المستخدمين أنفسهم بمنح صلاحيات تنفيذية للمهاجمين".

العامل الحقيقي عالي الخطورة: فقدان التحكم في الصلاحيات وليس خطأ المستخدم فقط

في معظم الخسائر الواقعية، لا يكون السبب الجذري ثغرات تقنية معقدة، بل هذه الأخطاء اليومية:

- استخدام محفظة واحدة لتخزين الأصول، المعاملات عالية التردد، واختبار التوزيعات المجانية على المدى الطويل.

- الاحتفاظ بموافقة غير محدودة لعقود غير معروفة.

- الخلط بين "قطع الاتصال بالموقع" و"إلغاء الموافقة".

- تأكيد التوقيعات دون فهم محتواها.

- النقر على روابط فعاليات رسمية مباشرة من وسائل التواصل الاجتماعي.

رغم أهمية محافظ الأجهزة، إلا أنها لا تغني عن إدارة الموافقات بشكل صحيح. فالكثير من السرقات لا تتطلب سرقة المفتاح السري—توقيع موافقة واحدة عالية الصلاحية يكفي.

إطار التحكم في مخاطر المحفظة: التدرج أولًا، ثم تقليل الموافقات

تعامل مع المحافظ كنظام حسابات، وليس مجرد عنوان واحد.

على الأقل، قسم المحافظ إلى ثلاث مستويات:

- المحفظة الباردة (بدون تفاعل): للتخزين طويل الأجل؛ تستخدم فقط للإيداع والسحب، ولا تتصل أبداً بـ DApps غير معروفة.

- محفظة التداول (مخاطر متوسطة): للبروتوكولات الرئيسية والتداول الروتيني؛ ضع حدودًا صارمة للأصول.

- المحفظة التجريبية (مخاطر عالية): لتجارب التوزيعات المجانية أو اختبار بروتوكولات جديدة أو التفاعل مع روابط مجهولة؛ فرض حدود صارمة للمبالغ.

أضف قاعدتين أساسيتين:

- حدد ميزانية مخاطرة ثابتة لكل محفظة، مثل "يجب ألا تتجاوز المحفظة التجريبية %2–%5 من إجمالي الأصول".

- في أي بروتوكول جديد، ابدأ دائمًا بمعاملات اختبارية صغيرة—ولا تمنح الموافقة الكاملة مباشرة.

الهدف من هذا التدرج: حتى في حال حدوث خطأ، تبقى الخسائر ضمن نطاق يمكن السيطرة عليه.

إطار التحكم في مخاطر الموافقة: من "النقر للتأكيد" إلى "الوعي بالصلاحيات"

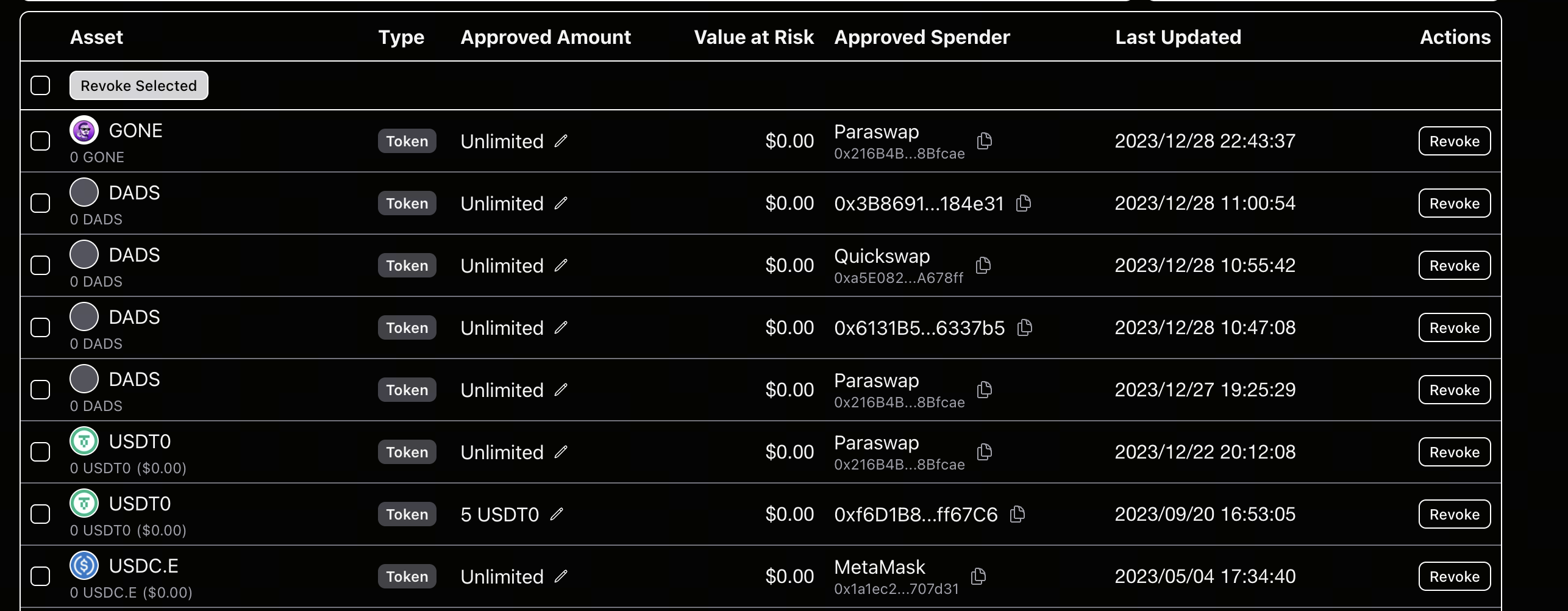

مصدر الصورة: صفحة Revoke.cash

ما ينقص أغلب المستخدمين ليس الأدوات، بل وضوح العملية. إليك سير عمل عملي "قبل وأثناء وبعد الموافقة":

قبل الموافقة (الفحص المسبق)

- ادخل فقط عبر النطاق الرئيسي الرسمي—ولا تستخدم أبدًا روابط التعليقات أو الرسائل الخاصة.

- تحقق مما إذا كانت الصفحة تطلب صلاحيات غير طبيعية مثل "موافقة غير محدودة" أو "توقيع طارئ".

- للبروتوكولات الجديدة، راجع تقارير التدقيق وردود فعل المجتمع قبل منح الموافقة.

أثناء الموافقة (فحص التوقيع)

- تحقق أن عنوان الموافقة يطابق المصدر الرسمي.

- فضل الموافقات المحدودة—ولا تعتمد على الموافقة غير المحدودة بشكل افتراضي.

- انتبه للتوقيعات مثل

PermitوSetApprovalForAllوincreaseAllowance. - إذا لم تفهم محتوى التوقيع، ألغِ العملية—ولا توقع بشكل أعمى.

بعد الموافقة (الفحص اللاحق)

- راجع قائمة الموافقات بانتظام—مرة أسبوعيًا على الأقل.

- ألغِ الموافقات للبروتوكولات غير المستخدمة فورًا.

- بعد التفاعلات عالية المخاطر، راجع خلال 24 ساعة.

الأدوات الموصى بها:

قائمة تحقق أمان يومية عملية

اتبع هذه القائمة:

- الجهاز: حافظ على تحديث الأنظمة والمتصفحات؛ عطّل الإضافات غير المعروفة.

- الشبكة: تجنب إجراء عمليات توقيع عالية القيمة على شبكات Wi-Fi العامة.

- الحساب: فعّل المصادقة الثنائية لجميع حسابات التداول والبريد الإلكتروني؛ لا تعيد استخدام كلمات المرور.

- المحفظة: استخدم محافظ متدرجة وحدد حدود المخاطر.

- الموافقة: نظف الموافقات غير المستخدمة أسبوعيًا؛ أجرِ مراجعة شاملة شهريًا.

- السلوك: اعتبر أي "توقيع عاجل" أو "طلب مؤقت" حالة إنذار مرتفعة بشكل افتراضي.

للمستخدمين النشطين، أضف خطوتين:

- حافظ على قائمة بيضاء لعناوين العقود الرسمية للبروتوكولات المستخدمة باستمرار.

- للمعاملات الكبيرة، أضف "تأخير تأكيد ثانٍ" لتجنب الأخطاء الاندفاعية.

بروتوكول الطوارئ خلال 24 ساعة في حال السرقة أو الموافقة الخاطئة

عند الشك في حدوث مشكلة، لا تلُم نفسك—بل نفذ هذا البروتوكول فورًا:

- أوقف جميع التفاعلات: افصل الاتصال بالمواقع وعلق جميع التوقيعات الجديدة.

- انقل الأصول غير المتأثرة سريعًا إلى محفظة باردة أو عنوان جديد.

- ألغِ الموافقات الحرجة: أعطِ الأولوية لإلغاء الموافقات عالية الصلاحية للرموز عالية القيمة.

- تحقق من نقاط الدخول: راجع الروابط الأخيرة، إضافات المتصفح، وأي شذوذ في الجهاز.

- احتفظ بالأدلة: احفظ تجزئات المعاملات، العناوين المشبوهة، ولقطات شاشة سجلات التوقيع.

- نسق خارجيًا: تواصل مع فرق أمان المشاريع، مزودي المحفظة، ومنظمات الأمان على السلسلة.

إذا حدثت خسائر بالفعل، حول هدفك من "استعادة كل شيء" إلى "منع المزيد من الخسائر". ففي العديد من الحالات، تفوق الخسائر الثانوية الحادثة الأساسية.

الخلاصة: الأمان عملية مستمرة وليست إعدادًا لمرة واحدة

في فترات تزايد حوادث الأمان في التمويل اللامركزي (DeFi)، يجب أن يركز المستخدمون على بناء عمليات قوية بدلًا من الخوف.

لست بحاجة لأن تكون مهندس أمان، لكن عليك أن تجعل هذه الخطوات عادة راسخة:

- تدرج المحافظ

- تقليل الموافقات

- الإلغاء المنتظم

- مراجعة التوقيعات قبل الموافقة

- وجود بروتوكول طوارئ

على السلسلة، الصلاحيات هي أصول. إدارتك لتلك الصلاحيات هي ما يحدد استمرارك في هذا المجال على المدى الطويل.

المقالات ذات الصلة

جيتو مقابل مارينيد: دراسة مقارنة لبروتوكولات تخزين السيولة على Solana

تحليل اقتصاديات رمز JTO: توزيع الرمز، الاستخدام، والقيمة طويلة الأجل

كل ما تريد معرفته عن Blockchain

الاقتصاد الرمزي لـ ASTER: عمليات إعادة الشراء، الحرق، والتخزين كركائز لقيمة ASTER في عام 2026

ما هو أكسي إنفينيتي؟